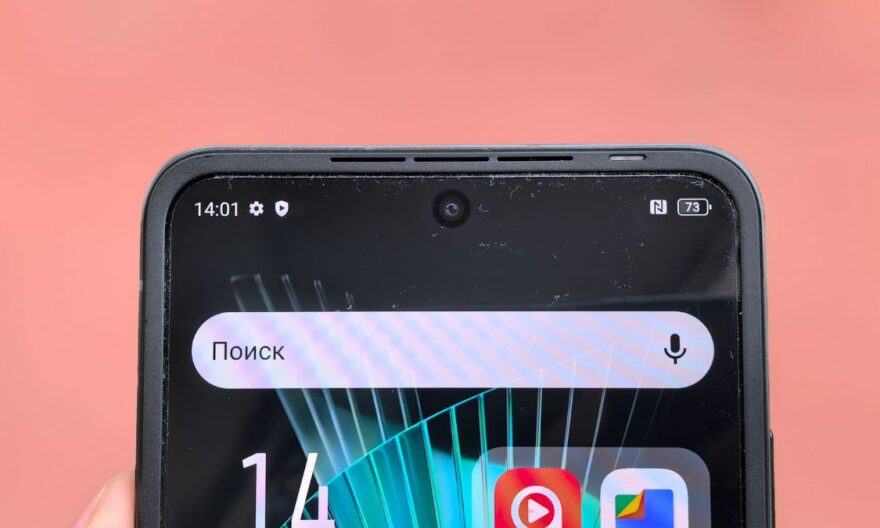

El Xiaomi Redmi Note 12 sigue siendo un smartphone muy popular, apreciado por su equilibrio entre rendimiento y precio. Sin embargo, algunas fallas de seguridad descubiertas en el ecosistema Xiaomi recuerdan una realidad menos visible: un dispositivo de alto rendimiento no es necesariamente un dispositivo seguro por defecto.

Este tipo de vulnerabilidad puede permitir a un atacante acceder a datos sensibles almacenados en el teléfono, a veces sin acción directa del usuario. Un simple entorno comprometido o una aplicación maliciosa puede ser suficiente para explotar estas fallas.

Una falla que actúa a menudo en silencio

Las vulnerabilidades de software presentes en algunos smartphones Xiaomi pueden afectar diferentes capas del sistema. En algunos casos, permiten:

- el acceso a aplicaciones sin autorización

- la lectura de datos personales

- la explotación de permisos del sistema

- la ejecución de código malicioso

El punto crítico aquí es la ausencia de señal visible para el usuario. A diferencia de un ataque clásico, nada indica inmediatamente que hay un problema en curso.

Aplicaciones sensibles en primera línea

En un dispositivo como el Xiaomi Redmi Note 12, algunas aplicaciones están particularmente expuestas:

- gestión de mensajes

- libreta de contactos

- galería de fotos y archivos

- aplicaciones bancarias o de pago

- servicios relacionados con cuentas de usuario

Si se explota una falla, estas aplicaciones pueden convertirse en una puerta de entrada a datos privados. En algunos casos, el atacante puede incluso eludir las protecciones del sistema explotando permisos internos.

¿Por qué aparecen estas fallas?

Los smartphones modernos se basan en sistemas complejos. Varios factores pueden explicar la aparición de fallas:

- una acumulación de capas de software

- aplicaciones preinstaladas difíciles de asegurar totalmente

- interacciones complejas entre los servicios del sistema

- retrasos en la corrección de vulnerabilidades

En este tipo de entorno, un pequeño error puede abrir una brecha explotable.

Un riesgo amplificado por el ecosistema Android

El sistema Android se basa en una gran diversidad de dispositivos, lo que complica la gestión de los parches de seguridad. Cada fabricante, incluido Xiaomi, debe adaptar y desplegar sus actualizaciones.

Esto crea un desfase entre:

- el descubrimiento de una falla

- y su corrección efectiva en todos los dispositivos

Durante este lapso de tiempo, algunos usuarios permanecen expuestos sin saberlo.

Las señales que deben alertar

Aunque los ataques pueden ser discretos, algunos comportamientos anormales pueden indicar un problema:

- ralentizaciones inusuales

- consumo excesivo de batería

- aplicaciones que se abren solas

- actividades de red sospechosas

- permisos modificados sin acción por su parte

Estas señales no siempre confirman un ataque, pero merecen una verificación.

Las acciones a adoptar inmediatamente

Frente a este tipo de riesgo, algunas medidas simples reducen significativamente la exposición.

Instalar las actualizaciones sin esperar

Los parches de seguridad son la primera línea de defensa. Es esencial verificar regularmente las actualizaciones del sistema e instalarlas tan pronto como estén disponibles.

Limitar las aplicaciones instaladas

Cuantas más aplicaciones haya, mayor será la superficie de ataque. Se recomienda eliminar las aplicaciones no utilizadas y privilegiar las fuentes confiables.

Controlar los permisos

Cada aplicación dispone de permisos. Verificar y limitar estos accesos reduce los riesgos de explotación.

Evitar las conexiones innecesarias

Desactivar el Wi-Fi, el Bluetooth o la localización cuando no sean necesarios limita los vectores de ataque.

Una vigilancia necesaria en el día a día

El Xiaomi Redmi Note 12 sigue siendo un smartphone fiable en su uso clásico. Pero como cualquier dispositivo conectado, está expuesto a fallas potenciales.

La seguridad no depende únicamente del fabricante. También se basa en los hábitos del usuario: actualizaciones, gestión de aplicaciones y control de accesos.

En un entorno donde los ataques se vuelven cada vez más discretos, adoptar un enfoque proactivo sigue siendo la mejor protección para preservar sus datos sensibles.